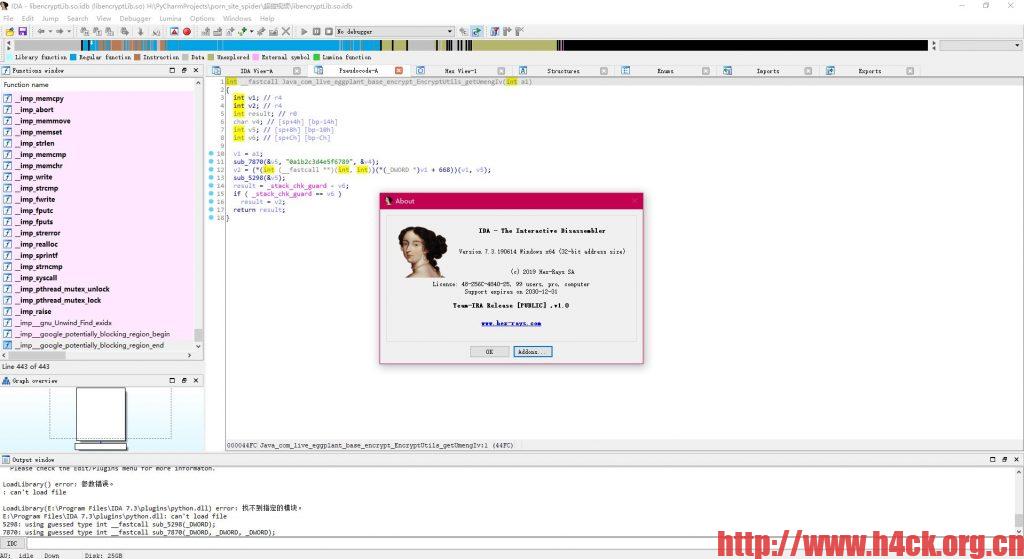

How to install ida+decompilers:

1) Install the provided setup. Simply double click on the executable and use

the provided password.

2) Copy the plugins directory to the installed directory.

3) copy the cfg directory to the installed directory.

4) try the dsync plugin provided. Open the file you wish to decompile, press f5 to decompile. Press ctrl-shft-s to sync decompiler and disassembler views. Select a linein the decompiler and the corresponding disassembly lines will be highlighted. For more info on this plugin google dsync git.